Формат: Разбор

Коротко

Это перевод и адаптация материала с англоязычного блога AWS. В статье объясняется, как Amazon Bedrock AgentCore Gateway централизует подключение AI-агентов к инструментам и MCP-серверам и как настроить доступ к OAuth-защищённому MCP-серверу через Authorization Code flow.

Ключевые тезисы

- AgentCore Gateway выступает единым шлюзом для подключения агентов к инструментам и MCP-серверам в организации.

- Шлюз централизует аутентификацию, наблюдаемость и применение политик, избавляя от ручной настройки каждого подключения.

- Поддержка OAuth 2.0 Authorization Code flow через Amazon Bedrock AgentCore Identity позволяет агентам безопасно работать с защищёнными MCP-серверами без встраивания учётных данных…

- Для подключения target доступны два подхода: администратор может пройти авторизацию при создании/обновлении, либо заранее передать схему инструментов.

- Session binding помогает убедиться, что согласие на OAuth дал тот же пользователь, который инициировал запрос; URL авторизации и session URI действуют 10 минут.

Детали

Это перевод и адаптация материала с англоязычного блога AWS. В нём объясняется, как Amazon Bedrock AgentCore Gateway помогает централизованно подключать AI-агентов к MCP-серверам и как использовать Authorization Code flow для доступа к OAuth-защищённым серверам.

Amazon Bedrock AgentCore Gateway предоставляет единый уровень управления тем, как AI-агенты подключаются к инструментам и MCP-серверам внутри организации. Он объединяет аутентификацию, наблюдаемость и применение политик в одном endpoint, избавляя от необходимости настраивать и защищать каждое подключение по отдельности.

По мере роста внедрения AI-агентов количество MCP-серверов, на которые опираются команды, быстро увеличивается. Разработчики используют AgentCore Gateway как единый endpoint для доступа к нескольким MCP-серверам: вместо индивидуальной настройки каждого сервера для каждой IDE команды указывают один URL шлюза и получают единообразный доступ ко всему набору инструментов.

Этот подход особенно востребован по мере перехода от кастомных MCP-серверов к production-решениям от третьих сторон, включая AWS, GitHub, Salesforce и Databricks. Многие такие серверы защищены через основной identity provider с федерацией, а другие — собственными authorization servers. Когда число MCP-серверов в организации растёт, управление подключениями, аутентификацией и маршрутизацией на уровне IDE становится неустойчивым, и Gateway берёт эту сложность на себя.

Поддержка OAuth 2.0 Authorization Code flow

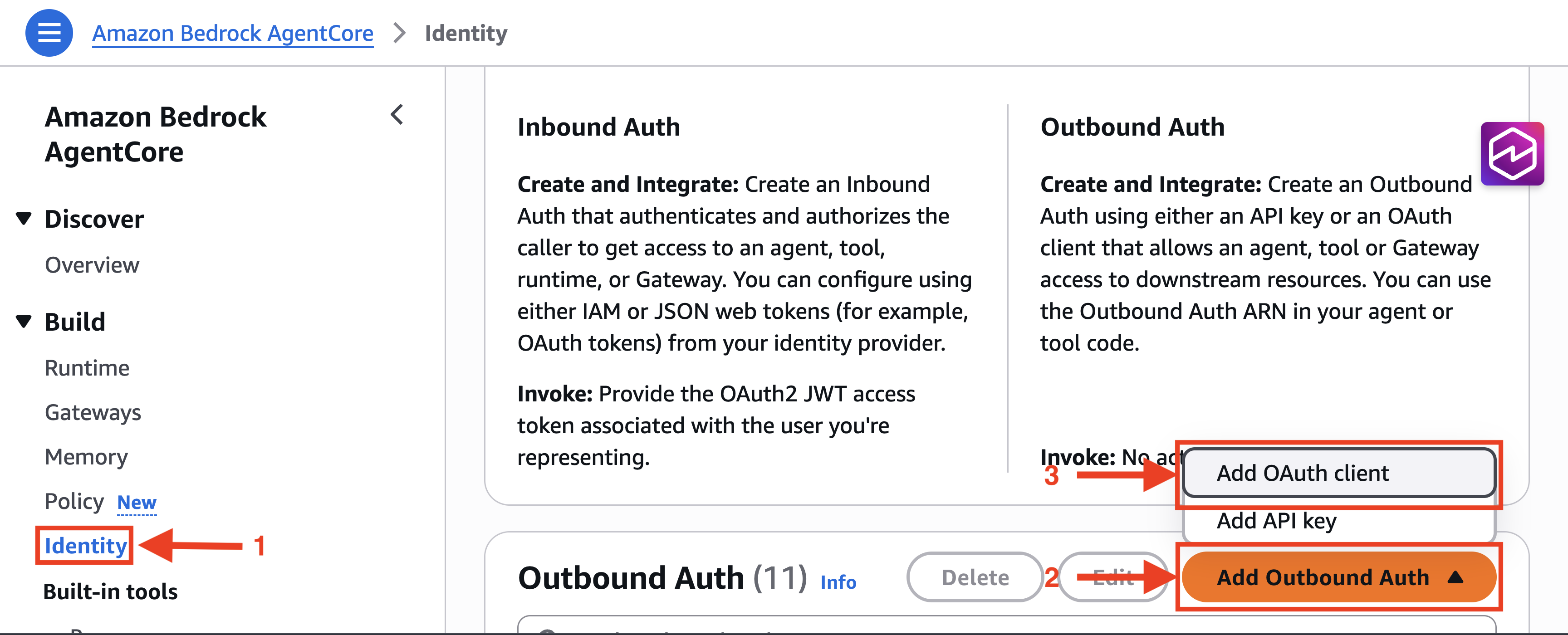

Многие корпоративные MCP-серверы требуют OAuth 2.0 authorization, при котором агент должен аутентифицироваться от имени пользователя перед вызовом инструментов. Теперь AgentCore Gateway поддерживает OAuth 2.0 Authorization Code flow через Amazon Bedrock AgentCore Identity, что позволяет безопасно обращаться к защищённым MCP-серверам без встраивания секретов в код приложения и без ручного управления жизненным циклом токена.

Для поддержки Authorization Code Grant AWS предлагает два способа создания target.

Метод 1: администратор проходит авторизацию при создании target

В этом варианте администратор завершает Authorization Code flow во время операций CreateGatewayTarget, UpdateGatewayTarget или SynchronizeGatewayTargets. Это позволяет AgentCore Gateway заранее обнаружить и закэшировать инструменты MCP-сервера.

Метод 2: схема инструментов задаётся заранее

Во втором варианте администратор передаёт схему инструментов прямо во время CreateGatewayTarget или UpdateGatewayTarget, вместо того чтобы Gateway динамически запрашивал её у MCP-сервера. Gateway разбирает переданную схему и кэширует определения инструментов.

Этот вариант убирает необходимость проходить Authorization Code flow во время создания или обновления target. Он рекомендован, когда во время операций create/update невозможно участие человека. Кроме того, подход полезен, если не нужно открывать пользователю все инструменты, которые предоставляет MCP-сервер.

Важно: поскольку схема инструментов передаётся заранее, операция SynchronizeGatewayTargets в этом режиме не поддерживается. Переключить target между Методом 1 и Методом 2 можно через обновление конфигурации target.

Как работает доступ для пользователей

Пользователи AgentCore Gateway могут вызывать list/tools без запроса на аутентификацию у сервера MCP, потому что в этом случае используются уже кэшированные инструменты. Сам Authorization Code flow запускается только тогда, когда пользователь Gateway вызывает конкретный инструмент на этом MCP-сервере.

Это особенно удобно, когда к одному Gateway подключено несколько MCP-серверов: пользователь может просмотреть весь каталог инструментов без авторизации в каждом сервере, а затем пройти flow только для того сервера, чей инструмент он действительно запускает.

Session binding и защита от ошибок согласия

URL session binding проверяет, что пользователь, начавший OAuth-запрос, и пользователь, который дал согласие, — это один и тот же человек. Когда AgentCore Identity генерирует authorization URL, он также возвращает session URI. После завершения согласия браузер перенаправляется на callback URL с session URI, а приложение должно вызвать API CompleteResourceTokenAuth, передав и идентичность пользователя, и session URI.

AgentCore Identity проверяет совпадение пользователя, начавшего flow, и пользователя, завершившего его, прежде чем обменять authorization code на access token. Это снижает риск сценария, при котором кто-то случайно поделится authorization URL, а другой пользователь завершит consent и тем самым получит токены не для себя. Authorization URL и session URI действуют только 10 минут, что дополнительно уменьшает окно для злоупотребления.

Session binding применяется как при администраторском создании target с implicit sync, так и при вызове инструментов.

Что демонстрирует статья

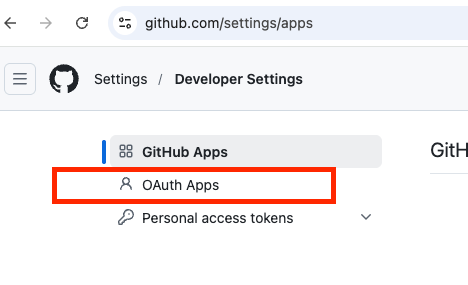

В публикации AWS показывается, как подключить GitHub MCP server к Amazon Bedrock AgentCore Gateway двумя способами: методом с администраторской синхронизацией при создании target и методом с предварительной передачей схемы инструментов. Авторы также указывают, что сопроводительный код доступен в репозитории.

Материал предназначен для инженеров, которые строят корпоративные AI-агенты и хотят централизовать доступ к MCP-серверам, не жертвуя безопасностью и удобством администрирования.

Оригинал: Connecting MCP servers to Amazon Bedrock AgentCore Gateway using Authorization Code flow